Advance Persistence Threat (Bahasa Melayu)

APT adalah serangan siber yang berlaku pada rangkaian (network), sistem, aset dan pelayan (server) oleh pihak yang cuba mendapatkan akses ke dalam infrastruktur yang disasarkan tanpa disedari, berterusan dan sukar dikesan sehingga waktu yang lama. Mensasarkan organisasi berkepentingan seperti syarikat kewangan, sistem pertahanan, jabatan dan agensi kerajaan serta infrastruktur kritikal sesuatu negara.

Contoh yang kita boleh kaitkan kes serangan stuxnet yang

disasarkan pada fasiliti janakuasa nuklear iran pada suatu ketika dulu, bermula

dengan beberapa siri serangan daripada beberapa malware untuk mengumpul

maklumat dalam proses melancarkan serangan. Malah banyak kes serangan APT yang

telah dikenal pasti yang berlaku sehingga kini.

Anda boleh rujuk disini untuk maklumat tambahan: FireEye Advance Persistence Group https://www.fireeye.com/current-threats/apt-groups.html

APT merupakan serangan yang kompleks yang sukar dikesan

kerana ianya sentiasa berubah untuk menyesuaikan diri dengan keadaan serta

memerlukan kakitangan pentadbir sistem sepenuh masa untuk menguruskan

pengaturcaraan program (coding, script, backdoor, malware, virus) dan mengemas

kini teknik penyusupan didalam sistem yang diserang disamping menjangkiti

infrastruktur yang berkaitan.

Mereka akan melakukan pebagai cara untuk menyusup masuk ke

dalam sistem berkenaan antaranya: memasang pintu belakang (backdoor) kedalam

sistem, melakukan kejuruteraan sosial kepada kakitangan organisasi yang

disasarkan, mencari dan mengeksploitasi kelemahan dan kelompongan pada sistem

(vulnerability) dan banyak lagi. Impak daripada serangan ini kepada organisasi

yang diserang antaranya:

- Kebocoran maklumat dan data peribadi

- Kecurian harta inteklektual

- Kebocoran rahsia negara dan organisasi

- Kerugian kewangan dan kerosakkan aset

- Kerosakan reputasi, kepercayaan dan nama baik

- Tindakan undang-undang

- Kehilangan data dan plagiat

Untuk mengelakkan anda menjadi proksi kepada APT untuk

mereka melancarkan serangan kepada organisasi anda, berikut adalah tindakan

yang anda boleh lakukan.

- Tidak klik pada link / url / pautan yang diberikan melalui mesej, spam atau email yang dihantar oleh pihak dicurigai.

- Tidak memberikan username/email dan password melalui link yang diberi oleh pihak yang dicurigai atau pautan penukaran kata kunci (password) yang tidak dimohon oleh anda.

- Menggunakan kombinasi kata kunci yang kompleks dengan kombinasi antara huruf kecil & besar, nombor dan karakter khas, lagi susah dan panjang lagi bagus, cuma masalahnya nak ingat nanti susah contohnya “|<i7@Lu9@!p@sSw0rd”, “@w0KB3r0|<” atau “ch!(k$t3AlL3r”.

- Mengasingkan komputer riba atau peranti pintar yang digunakan untuk urusan pejabat dan peribadi.

- Tidak menyambung pada wifi ditempat awam seperti kafe, restoran makanan segera, lapangan terbang dan lain-lain.

- Jika anda mengesan keganjilan pada komputer anda, seperti konsor bergerak sendiri, konsol (cli, cmd etc) dibuka dan arahan ditaip, kehilangan data, background process yang mempunyai sambungan keluar yang pelik, maklumkan kepada system administrator anda.

- Jika ada terperdaya contohnya pada perkara 1 & 2 atau seseorang mengetahui kata kunci anda, segera maklumkan pada system admin anda atau anda perlu menyekat akaun tersebut atau menukar kata kunci dengan segera.

- Mengawal akses fisikal kepada komputer dan peranti pintar anda untuk orang lain.

- Mengawal sebaran maklumat mengenai anda di laman sosial sebagai contoh gambar di dalam data center, kawasan larangan kamera, gambar dokumen rasmi, data PII anda dan seumpamanya.

- Sentiasa mengubah kata kunci anda selepas beberapa bulan atau minggu & patuhi polisi yang ditetapkan oleh pengurus tadbir sistem di organisasi anda.

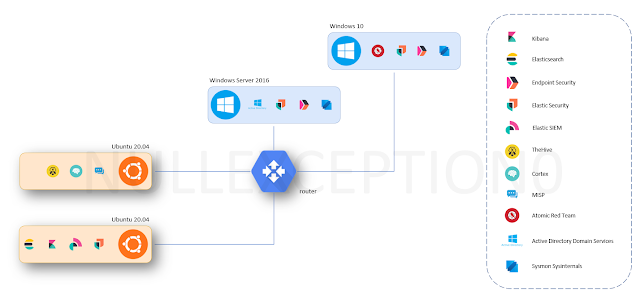

Komputer yang telah dijangkiti malware, backdoor atau virus

merupakan liabiliti dan risiko pada keselamatan data & privasi organisasi

dan anda. Ini kerana komputer anda boleh menjadi pivot atau proksi untuk

serangan siber apabila ianya bersambung dengan rangkaian dirumah atau

dipejabat, seterusnya penyerang boleh mengimbas network tersebut, mengumpulkan

maklumat dan membuat serangan.

Sentiasa waspada, hormati privasi orang lain dan

berhati-hati di alam maya bagi mengelakkan diri anda menjadi mangsa. Sedikit

perkongsian dari saya yang sedikit ilmunya, moga ianya bermanfaat untuk anda.

Wallahu A'lam

Comments

Post a Comment